|

Getting your Trinity Audio player ready...

|

Por Rafael Tassinari – Diretor Comercial da Atlas Inovações.

Durante muito tempo, falar de “zero acidentes” significava olhar para a operação física, para EPIs, EPCs e controles de acesso na portaria. Só que o mundo mudou. Hoje, qualquer empresa que realmente se preocupa com segurança precisa olhar também para aquilo que acontece atrás de uma senha, um login ou uma conexão de terceiro.

Acidentes agora acontecem tanto no chão de fábrica quanto na nuvem. E ignorar isso custa caro.

Neste contexto, preparei este artigo para ajudar você a entender como mobilização, gestão de terceiros, acesso físico, acesso lógico e LGPD se conectam em um único objetivo: criar uma cultura de segurança que funciona na prática.

Mobilização: O Começo de Tudo

Mobilizar não é apenas receber um fornecedor e liberar um crachá. É integrar pessoas com responsabilidade. É conferir dados, validar competências, garantir treinamentos e preparar cada profissional para atuar com segurança dentro (ou fora) da sua estrutura.

Grandes operações vivem disso. Sem um processo robusto de mobilização, tudo fica instável. Dados desencontrados, permissões mal definidas e pessoas não

qualificadas criam um ambiente onde o risco cresce silenciosamente.

É por isso que a mobilização é muito mais do que um procedimento

administrativo. Ela é a primeira camada de proteção. Se ela falha, todo o resto falha junto.

Da Portaria ao Login: a Segurança Evoluiu

A pergunta que antes era “quem pode entrar?” hoje também é “quem pode se conectar?”.

O mundo físico e o digital se misturaram. Um prestador de serviço pode estar no escritório dele, com uma xícara de café na mão, mas ao acessar sua VPN ele está dentro da sua empresa, isso muda tudo.

Um acesso lógico indevido pode gerar um acidente físico real, como alguém desativando um sistema crítIco.

Já um acesso físico indevido pode virar uma porta aberta para um ataque digital, como a instalação de um dispositivo malicioso na rede interna.

É impossível separar os dois universos. Segurança agora é integrada ou não é segurança.

Terceiros: A Parte da Operação Que Mais Expõe Riscos

Muita empresa ainda trata terceiros como “visitantes qualificados”. Mas isso não existe mais.

Terceiros manipulam dados sensíveis, operam máquinas, acessam sistemas e possuem autorizações que, se mal geridas, podem comprometer toda a operação. Na prática, eles são uma extensão da sua empresa. Se falham, você falha.

Por isso o TPRM deixou de ser um item “legal” e se tornou um requisito existencial. Ele precisa acompanhar o ciclo completo do relacionamento, desde o onboarding até o último dia de contrato.

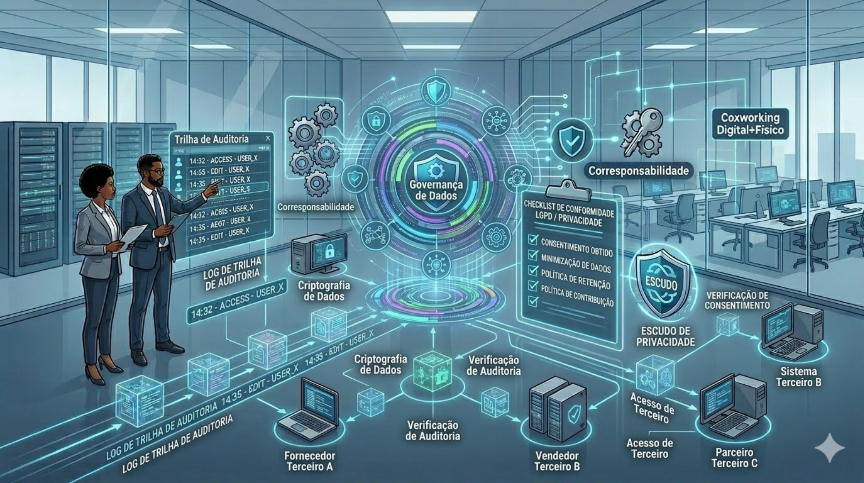

O Papel da LGPD na Nova Segurança Integrada

A LGPD trouxe um divisor de águas. Ela obriga empresas a serem extremamente cuidadosas com quem acessa o quê, por quanto tempo, para qual finalidade e com qual justificativa.

Aqui, três pontos são críticos:

Acesso limitado ao necessário

Somente quem realmente precisa de um dado deve acessá-lo, permissões genéricas se tornaram risco direto.

Rastreabilidade total

Saber quem acessou, quando acessou e o que fez deixou de ser “bom senso” e virou obrigação legal.

Corresponsabilidade pelos terceiros

Se um parceiro acessa seus dados, você continua sendo responsável. Isso muda a forma como você contrata, audita e monitora fornecedores.

Mas, como integrar tudo isso na prática?

Segurança moderna não funciona separando setores. Ela depende de conexão e visão consolidada. Aqui estão alguns pontos essenciais:

Mapeie riscos físicos e digitais como um único ecossistema

Um evento afeta o outro. A análise precisa considerar ambos.

Use plataformas integradas de identidade e acesso

Ter tudo separado em planilhas, sistemas distintos e processos manuais só aumenta erros.

Acompanhe seus terceiros continuamente

Auditar apenas no início é o mesmo que fazer check-up de saúde só na infância.

Treine e conscientize pessoas de forma clara

Mostre como um clique pode gerar impacto físico e como um descuido físico pode gerar um risco digital.

Zero Acidentes Agora é Zero Vulnerabilidades

A Cultura de Zero Acidentes deixou de ser sobre a operação física. Hoje ela abrange cada conexão, cada login, cada terceiro e cada dado pessoal circulando na empresa.

Quando você trata terceiros como parte da sua operação e olha para o acesso lógico com o mesmo cuidado que olha para o acesso físico, você reduz riscos, aumenta resiliência e cria uma empresa mais segura, mais confiável e preparada para o futuro.

E aqui vai um lembrete direto, simples e verdadeiro:

Se o seu parceiro de gestão de risco de terceiros não te apoia na gestão de acesso lógico, ele não está gerenciando risco.

É por isso que aqui na Atlas atuamos na Gestão de Terceiros através do nosso ecossistema, no qual otimizamos desde a contratação, gestão, acesso lógico até a performance, garantindo governança ao longo de todo o ciclo de vida contratual.